IT-sikkerhet og ITS: Hvilke farer står vi ovenfor og hvordan skal vi sikre oss?

Tenk deg kaoset hvis alle trafikksignalene i Oslo, Drammen, Bergen og Trondheim gikk over til rødt samtidig fordi de ble hacket. Hva om autonome kjøretøy ble manipulert, fikk feil informasjon i kjøretøyet, brøt trafikkregler eller ble kapret? Det setter både byens sikkerhet og økonomien i fare.

Vi har sett en økning av vellykkede angrep dedikert mot ITS-industrien i løpet av de siste årene -og en økende etterspørsel etter cybersikkerhet for å bygge bro over gapet og forberede oss på en IoT-verden (Internet of things).

Er dine trafikkinstallasjoner klare for å møte de økende cybertruslene?

Økt oppkobling og økt sårbarhet

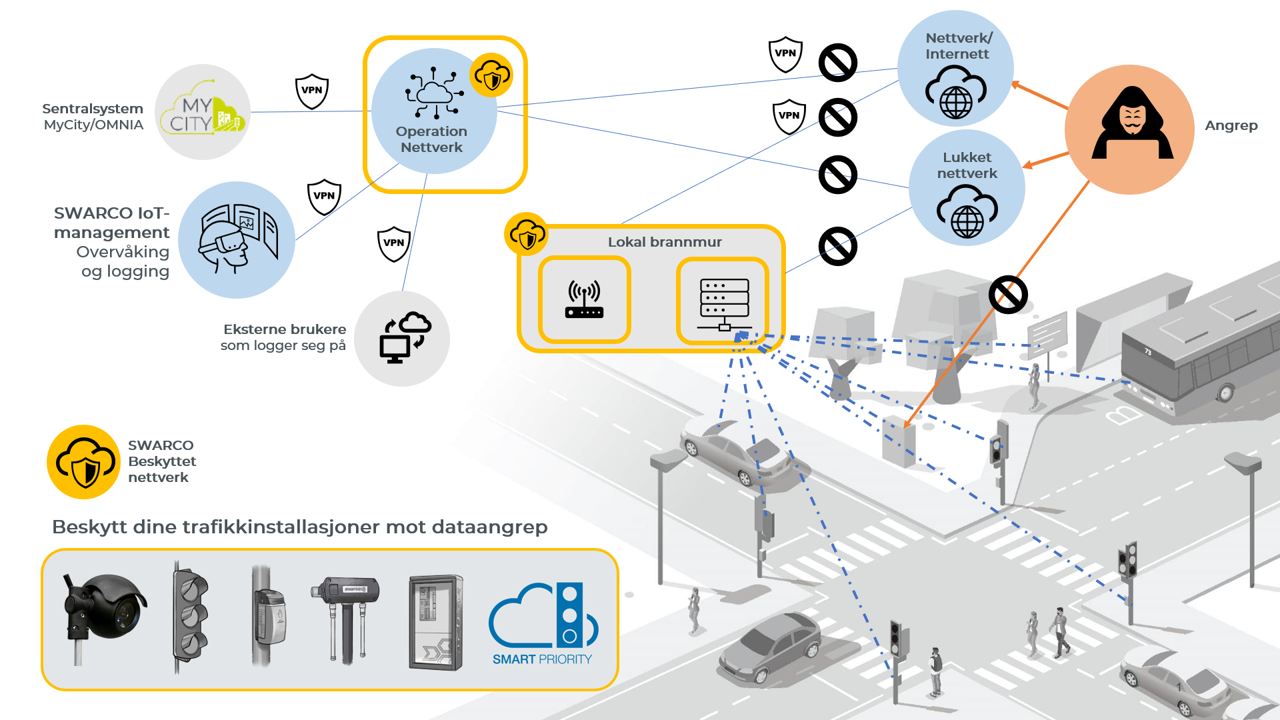

Digitalisering og teknologisk utvikling har ført til at mange industrielle installasjoner og systemer som tidligere var isolert, nå blir koblet til internett. Dette gir muligheter for overvåkning, drift og integrasjon med eksterne systemer, men øker også risikoen for it-sikkerhet. Samtidig har bruken av personlig utstyr som telefoner, nettbrett og bærbare datamaskiner i arbeidslivet økt. Dette har ført til økt produktivitet, men også økt sårbarhet for cyberangrep. Med økende globale cybertrusler, er det viktigere enn noen gang å sikre industrielle nettverk og systemer. Dette kan bidra til å øke sikkerheten ved hjelp av tiltak som kartlegging av ansvarsforhold, grensesnitt og risikovurderinger, identifisering av sårbarheter og trusler, samt tilbud om produkter og sentralsystemer med fokus på sikkerhet. Robuste og godt segmenterte nettverk med trygg fjerntilgang er også viktig, samt tjenester for overvåking, rapportering og sikkerhetsoppdateringer.

I en skjerpet situasjon er det viktig å ha digital beredskap for å kunne håndtere eventuelle cyberangrep. Det er eier og eiers-ledelse sitt ansvar å sørge for at forsvarsmekanismene er klare og oppdaterte for å møte de økende cybertruslene.

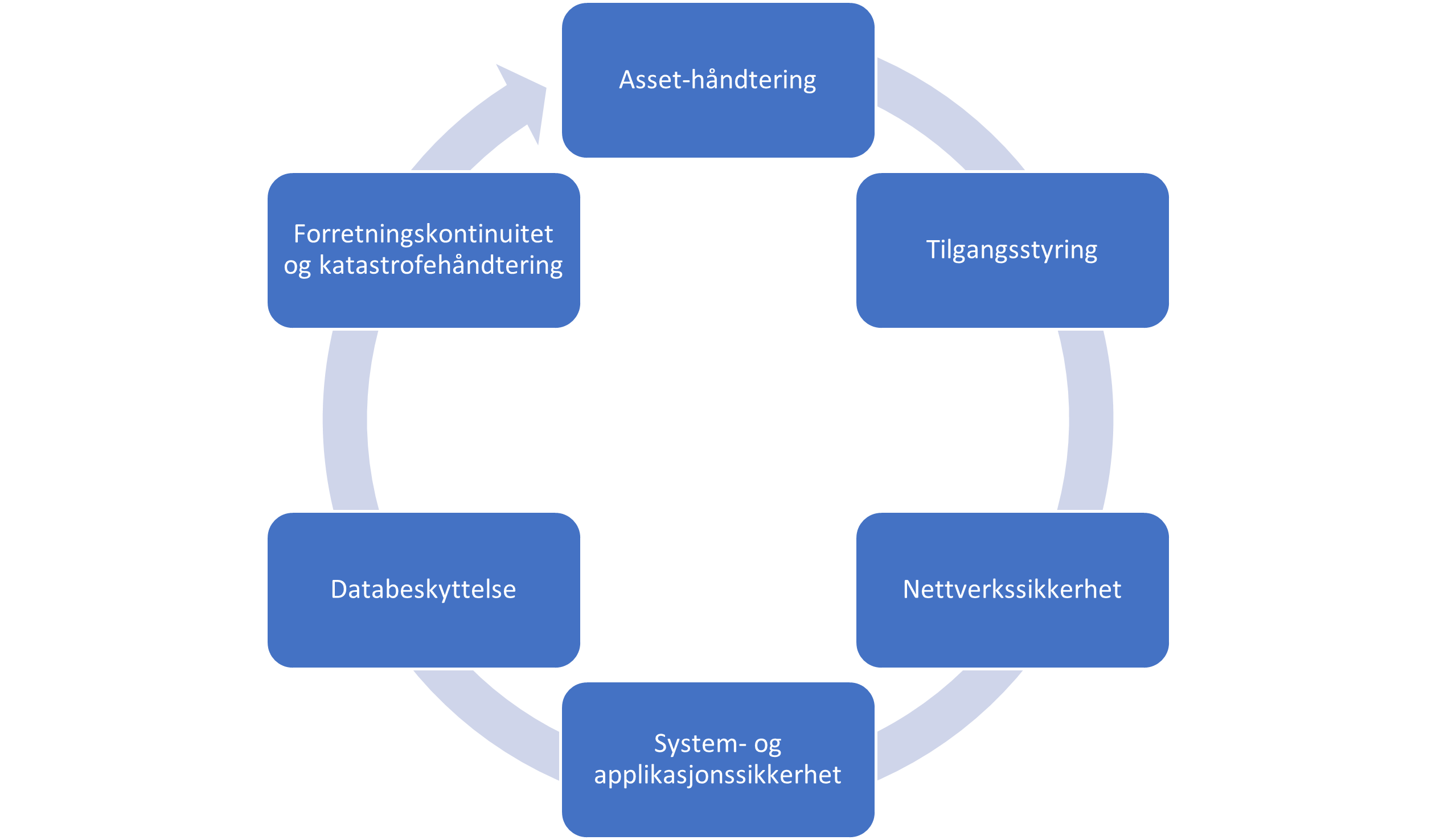

Cybersecurity omfatter en rekke mot-grep som brukes til å beskytte kommunikasjons- og dataprosesseringssystemer på ulike lag. Dette inkluderer applikasjonssikkerhet, nettverkssikkerhet, informasjonssikkerhet og operasjonell sikkerhet, samt tilpassede prosesser for katastrofehåndtering og forretningskontinuitet. På hvert lag av cybersecurity finnes det fire sentrale begreper som er viktige for å sikre sikkerheten, inkludert:

1. Konfedensialitet

Sørge for at sensitiv informasjon kun kan aksesseres av autoriserte individer eller systemer.

2. Integritet

Sørge for at informasjonen ikke endres eller korrumperes på uautorisert vis.

3. Tilgjengelighet

Sørge for at systemer og informasjon er tilgjengelige og tilgjengelige når de trengs.

4. Motstandsdyktighet

Sørge for at systemer og prosesser kan tåle og gjenopprette seg fra angrep eller andre forstyrrelser.

SWARCO integrerer disse viktige konseptene i sine design og har implementert nødvendig sikkerhet i våre kunders ITS-løsninger, som sørger for beskyttelse av kritisk infrastruktur en trygg ferdsel for innbyggerne.

Digitale sertifikater brukes til å validere integriteten til datatrafikken, våre systemer overvåkes døgnet rundt, Transport Layer Security brukes for kryptering av data i transit. Våre ansatte og kunder bruker multifaktorautentisering som en andre linje med forsvar mot passordgjetting. Disse eksemplene er bare toppen av isfjellet, og SWARCOs nye mobilitetshåndteringsplattform MyCity (utviklet av SWARCO Solution Center GmbH, en ISO/IEC27001-sertifisert bedrift) har et dedikert team som konstant jobber med å forbedre sikkerheten til løsningen vår. Gjentatte penetrasjonstester og sikkerhetsvurderinger tillater oss å bygge opp en løsning som setter nye standarder innen ITS-verdenen.

Hvordan SWARCO kan hjelpe deg med å beskytte dine installasjoner.

Som en global leverandør innen ITS (Intelligent Transport Systems), kan vi hjelpe deg med å øke sikkerheten til dine transportsystemer gjennom en rekke tiltak og tjenester. Dette inkluderer blant annet kartlegging av ansvarsforhold, grensesnitt og risikovurderinger, identifisering av sårbarheter og trusler, samt tilbud om produkter og sentralsystemer med fokus på sikkerhet.

Vi kan også levere robuste og godt segmenterte nettverk med trygg fjerntilgang, slik at du kan overvåke og administrere ITS installasjonene dine fra et sentralt sted. I tillegg kan vi tilby tjenester for overvåking, rapportering og sikkerhetsoppdateringer gjennom levetiden til transportsystemene dine.

Våre ITC-3 styreapparat er bygget og designet etter ISO/IEC27001.

Ta kontakt med oss for å diskutere hvordan vi kan hjelpe deg med å beskytte dine transportsystemer mot cyberangrep.

Vi ser frem til å bistå deg i å gjøre dine installasjoner sikrere og mer pålitelige.

Dette innebærer å identifisere og lagre informasjon om alle enheter innenfor systemet ditt, inkludert maskinvare, programvare og data.

Dette innebærer å etablere retningslinjer og prosedyrer for å gi tilgang til systemer og ressurser, og for å begrense tilgangen til uautoriserte personer.

Dette innebærer å beskytte nettverket mot eksterne trusler, som hackere og malware, samt mot interne trusler, som ansattes uaktsomhet eller ondskap.

Dette innebærer å beskytte systemer og applikasjoner mot sårbarheter og angrep.

Dette innebærer å beskytte sensitiv data innenfor systemet mot uautorisert tilgang eller sabotasje.

Dette innebærer å etablere standarder og retningslinjer for sikkerhet i systemene, samt å implementere kontroller for å sikre at disse følges.

Dette innebærer å bruke teknologiske løsninger for å beskytte systemene mot trusler som malware og nettverksangrep.

Dette innebærer å tilby opplæring og kurs for ansatte og andre brukere av systemene, slik at de kan bidra til å øke sikkerheten.